Software de seguridad de la información

Proteja sus activos de información, gestione los riesgos. Sistema de gestión de seguridad de la información compatible con ISO 27001.

Las ciberamenazas aumentan cada día y las filtraciones de datos generan costos significativos. Un enfoque sistemático es esencial para proteger sus activos de información. TOKU Information Security Software , con su estructura conforme a la norma ISO 27001, le permite gestionar todos los procesos de su SGSI, desde el inventario de activos y el análisis de riesgos hasta la gestión de controles y la respuesta a incidentes, en una única plataforma.

Desafíos actuales

- El inventario de activos no está actualizado.

- El análisis de riesgos se realiza en Excel.

- Seguimiento manual de SOA

- No se registran incidentes de seguridad.

- El cumplimiento de la Ley de Protección de Datos Personales es difícil de conseguir.

Solución TOKU

- Inventario dinámico de activos

- Puntuación automática de riesgos

- Seguimiento SOA de 114 puntos de control

- Gestión y respuesta a incidentes

- Módulo GDPR integrado

Seguridad de la información confiable

Inventario de activos

Clasifique todos sus activos de información, asígneles propietarios y defina sus relaciones.

Matriz de riesgos

Evaluar amenazas y vulnerabilidades, calificar riesgos y registrar decisiones de acción.

Gestión de SOA

Determinar la aplicabilidad de los controles del Anexo A y monitorear su estado de implementación.

Integración con el RGPD

Inventario de datos personales, notificación VERBİS y gestión de textos informativos.

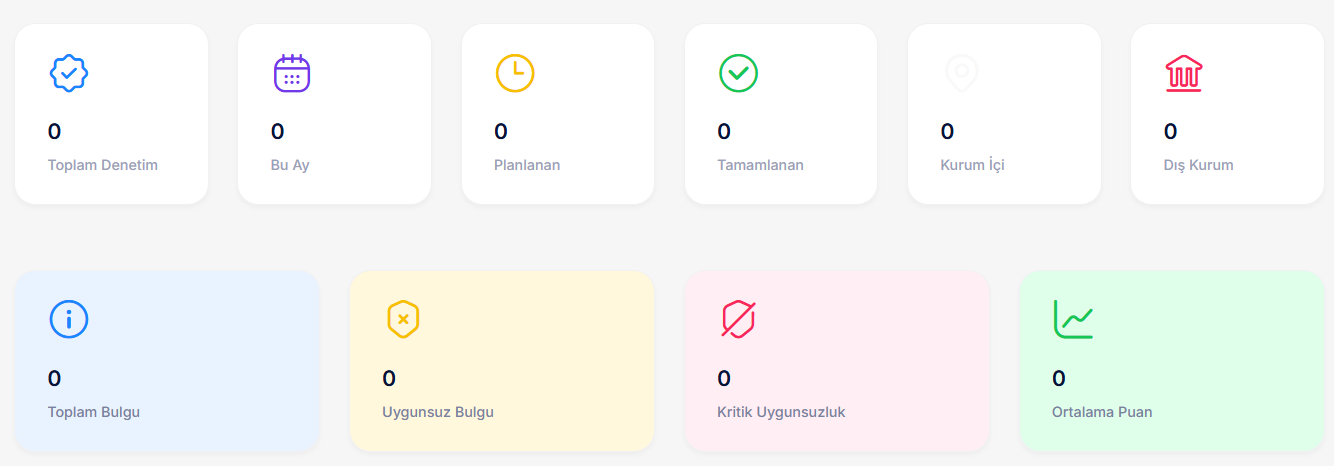

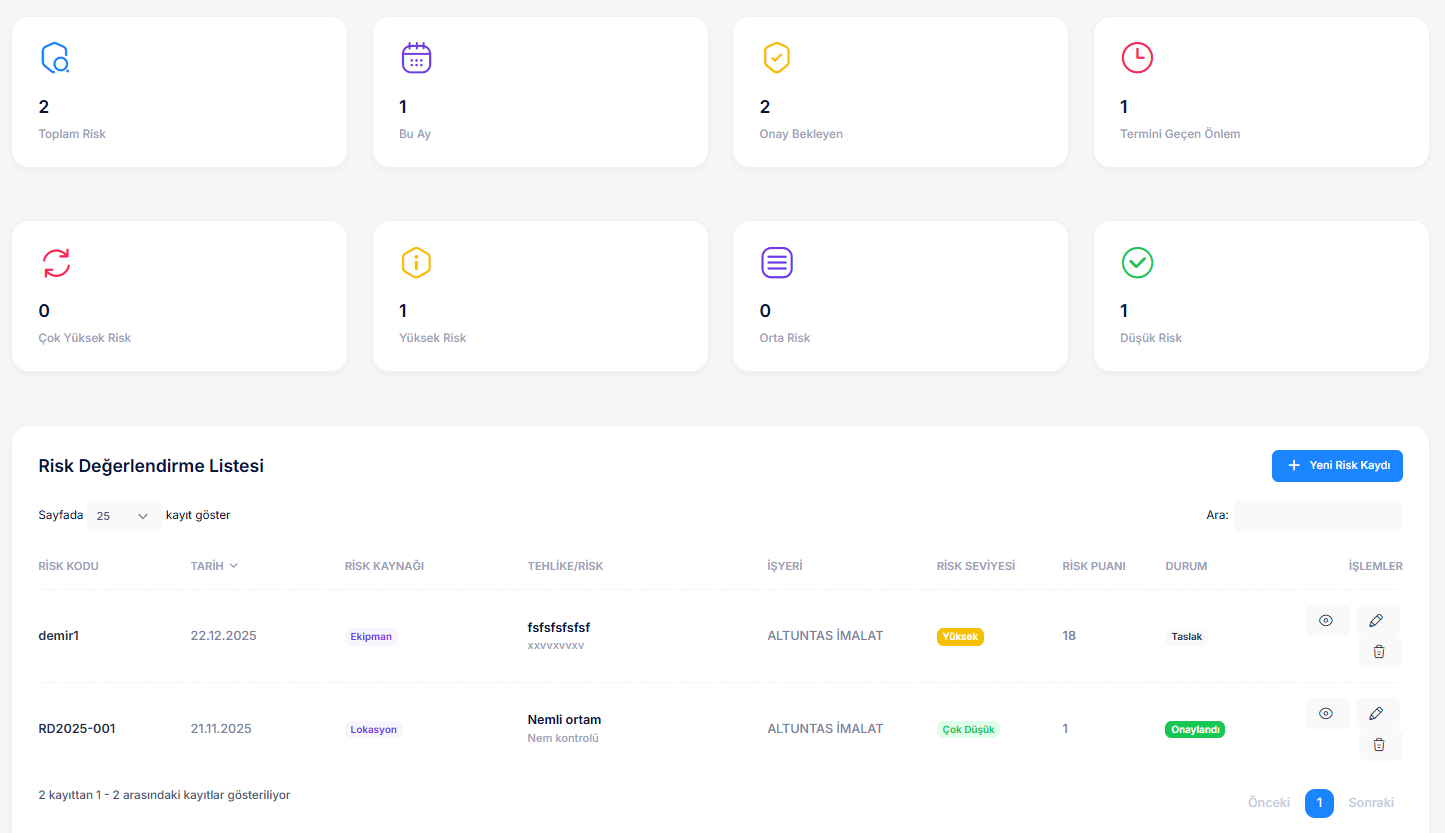

Imágenes del sistema

Resultados tangibles

Resultados que obtendrá con un sistema de seguridad de la información

Certificado ISO 27001

Documentación SGSI lista para la certificación internacional de seguridad de la información.

Reducción de riesgos

Reducción significativa del riesgo de ciberataques, violaciones de datos e interrupción del negocio.

Cumplimiento del RGPD

Cumplimiento total de la legislación de protección de datos personales y notificación VERBİS.

Módulos de seguridad de la información

Gestión de activos

Inventario y clasificación de activos de información.

Evaluación de riesgos

Análisis de amenazas y vulnerabilidades, puntuación de riesgos.

Gestión de control

Anexo A: Controles y seguimiento de la implementación.

Gestión de incidentes

Registro y respuesta a incidentes de seguridad.

Gestión de políticas

Políticas y procedimientos de seguridad.

Gestión de acceso

Permisos de usuario y control de acceso.

Características principales

Mapa de activos

Activos de información y relaciones

Matriz de riesgos

Evaluación de riesgos visuales

Seguimiento de SOA

Declaración de aplicabilidad

Informes

Informes de gestión y auditoría

Proteja sus datos.

Solicite una demostración para la gestión profesional de la seguridad de la información.